Deja de Defenderte Solo - IoC Validados Más Allá de Tu Perímetro

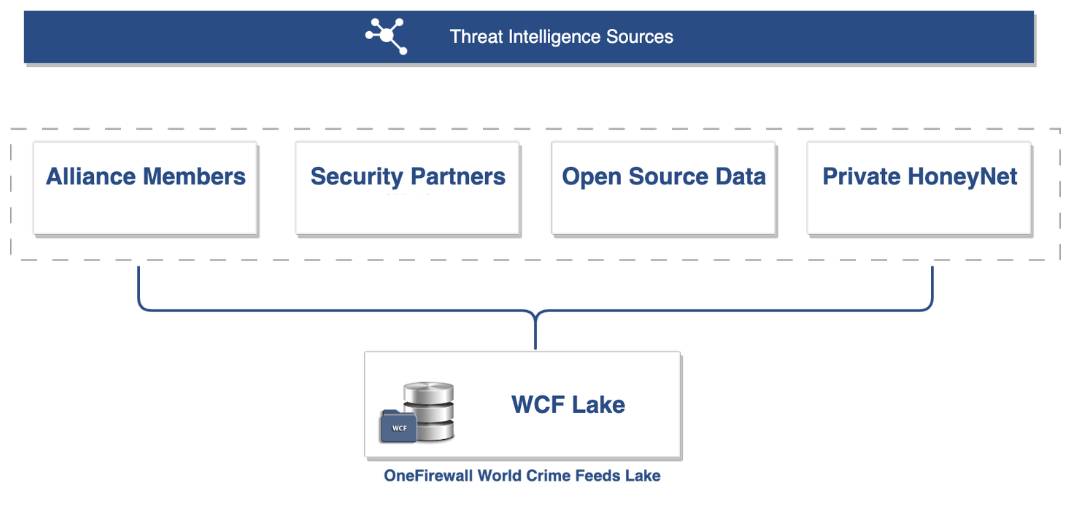

Agrega, valida y consume CTI identificadas por 290+ miembros de la alianza y socios de CTA. ¡Convierte la detección distribuida en bloqueo centralizado y automatizado en firewalls, IPS, WAF, SIEM y controles cloud!

Threat Intelligence Premium y Accionable (CTI)

Resumen de la Inteligencia

- Feeds de inteligencia agregados y enriquecidos Crime Score

- Actualizaciones en tiempo real

- Diseñado para aplicación directa en firewall

- Reduce la necesidad de múltiples proveedores de seguridad

- Construido para equipos SOC y MSSPs

Capacidades de Inteligencia

Feeds de Reputación IP

Seguimiento de Botnets

Detección de ASN Maliciosos

Monitoreo de Actores de Amenazas

Automatización IOC & CTI

Distribución en Tiempo Real

Qué Hacemos

Alliance de Threat Intelligence

Inteligencia de amenazas crowd-sourced que cubre IPs, dominios, URLs y malware. Más de 180 miembros de la alianza comparten inteligencia verificada.

Prevención Automatizada

Sincronización en tiempo real con IPS, XDR, firewalls, WAFs y routers para el bloqueo automático de amenazas.

Protección Móvil y de Endpoint

Aplicación VPN local con auto-enrutamiento que protege los dispositivos del tráfico malicioso entrante y saliente.

VPN Empresarial y DNS

VPN dedicada para el entorno de trabajo y servicios DNS seguros impulsados por la alliance threat intelligence.

Seguridad AI Gateway

Firewall especializado para servicios de IA públicos que previene la fuga de datos permitiendo un uso seguro de la IA.

Seguridad Ofensiva

DAST completo, escaneo de la dark web y pruebas de penetración para validar la postura defensiva.

Por qué OneFirewall

Miembro Orgulloso de la Cyber Threat Alliance desde 2020

Compartiendo inteligencia verificada globalmente para fortalecer la defensa cibernética colectiva.

Conoce Más Sobre Nuestra Membresía →

La Cyber Threat Alliance (CTA) trabaja para mejorar la ciberseguridad de nuestro ecosistema digital global, habilitando el intercambio de información sobre amenazas cibernéticas en casi tiempo real y de alta calidad entre empresas y organizaciones en el campo de la ciberseguridad. cyberthreatalliance.org →

Arquitectura

Ingesta de Inteligencia

Validación de Amenazas

Capa de Enriquecimiento

Motor de Distribución

Sincronización IPS

Prevención en Tiempo Real

Honeynet

DeceptionGrid es la honeynet global de OneFirewall: honeypots de alta fidelidad distribuidos geográficamente, diseñados para atraer a los atacantes y convertir su actividad en inteligencia de amenazas accionable.

Cada nodo simula entornos creíbles (servicios, banners y comportamientos) para atraer escaneos y sondeos dirigidos, registrar sesiones y tráfico, y extraer IOC, TTP y huellas de atacantes que enriquecen el Data Lake de Threat Intelligence de OneFirewall.

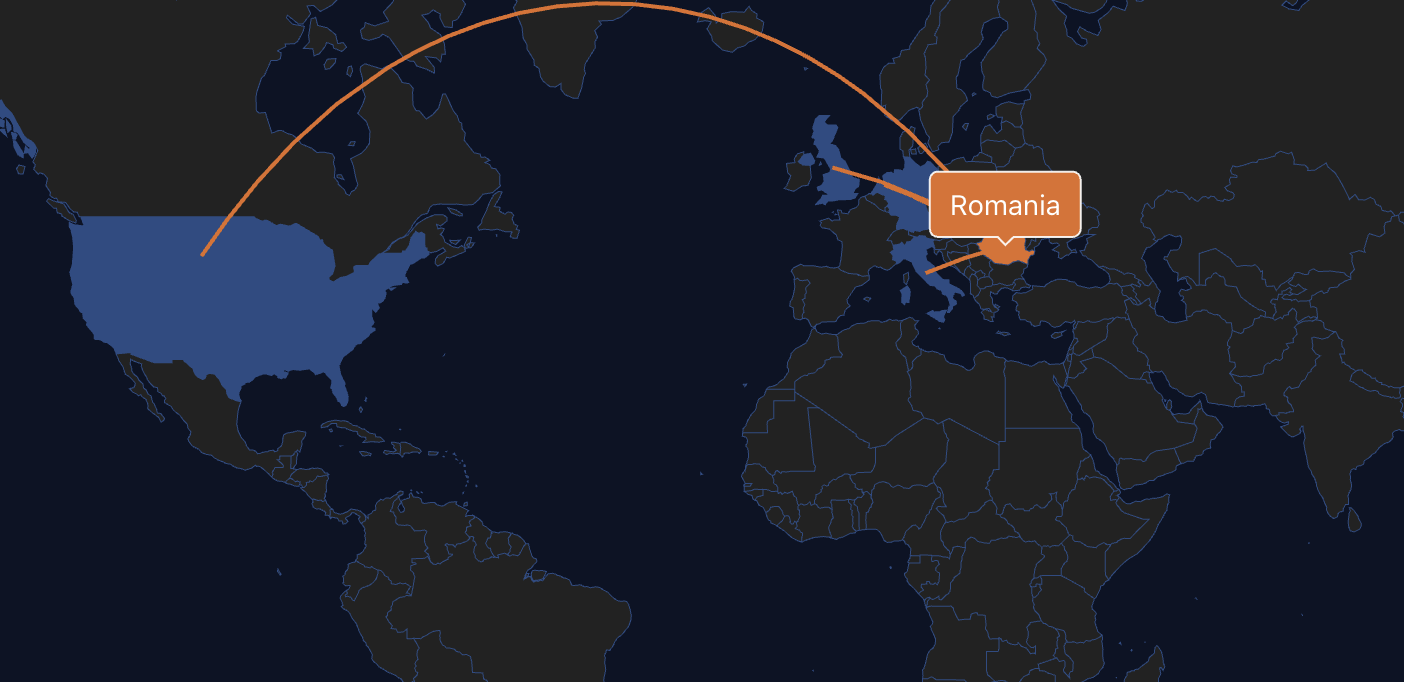

🛰️ Red de Honeypots Distribuida

Nodos desplegados estratégicamente en regiones para maximizar la visibilidad de la actividad adversaria real y los patrones de amenazas emergentes.

🎭 Servicios Señuelo de Alta Fidelidad

Los nodos exponen servicios realistas (acceso remoto, web/API, IoT/OT, bases de datos, cloud/DevOps) para atraer diferentes perfiles de atacantes.

📼 Telemetría Completa

Grabación de sesiones, captura de paquetes y registro en tiempo real para observar intenciones, herramientas y técnicas—luego correlacionadas a escala.

⚡ Inteligencia → Defensa

Los hallazgos se convierten en IOC/TTP y se retroalimentan a la plataforma de OneFirewall para fortalecer la prevención y reducir la superficie de ataque.

Qué se simula en cada nodo

🔐 Red y Acceso Remoto

- SSH (22), Telnet (23)

- RDP (3389)

- Gateways VPN (p.ej. OpenVPN/IPsec)

🌐 Web y API

- HTTP/HTTPS (80/443)

- REST APIs (puertos personalizados)

- Endpoints WebSocket

🏭 Protocolos IoT y OT

- Modbus (502), MQTT (1883)

- UPnP/SSDP

- BACnet (47808), Zigbee (simulado)

🧱 Datos, Archivos y Bases de Datos

- FTP/SFTP, SMB/CIFS (445), NFS (2049)

- ElasticSearch (9200)

- MySQL, PostgreSQL, MongoDB, Redis, Cassandra

☁️ DevOps y Cloud

- Docker API (2375)

- Kubernetes API/Kubelet (10250)

- Jenkins (8080), GitLab (8929)

📨 Autenticación, Email y Mensajería

- SMTP (25), IMAP (143), POP3 (110)

- LDAP/LDAPS (389/636), Kerberos (88)

- Endpoints OAuth/OIDC

Cómo funciona

Atraer y Comprometer

- Los nodos responden a escaneos y sondeos con banners de servicio y comportamientos realistas.

Registrar y Analizar

- La actividad se registra, enriquece y correlaciona en tiempo real.

Extraer Inteligencia

- El comportamiento se convierte en IOC, TTP y huellas de atacantes.

Alimentar la Defensa

- Los datos de amenazas se comparten en la plataforma de OneFirewall para fortalecer la prevención.