Smetti di Difenderti da Solo - IoC Validati Oltre il Tuo Perimetro

Aggrega, valida e consuma CTI identificate da 210+ membri dell'alleanza e partner CTA. Converti il rilevamento distribuito in blocco centralizzato e automatizzato su firewall, IPS, WAF, SIEM e controlli cloud!

Threat Intelligence Premium e Actionable (CTI)

Panoramica dell'Intelligence

- Feed di intelligence aggregati e arricchiti Crime Score

- Aggiornamenti in tempo reale

- Progettato per l'applicazione diretta su firewall

- Riduce la necessità di più vendor di sicurezza

- Costruito per team SOC e MSSP

Capacità di Intelligence

Feed di Reputazione IP

Monitoraggio Botnet

Rilevamento ASN Malevoli

Monitoraggio degli Attori delle Minacce

Automazione IOC & CTI

Distribuzione in Tempo Reale

Cosa Facciamo

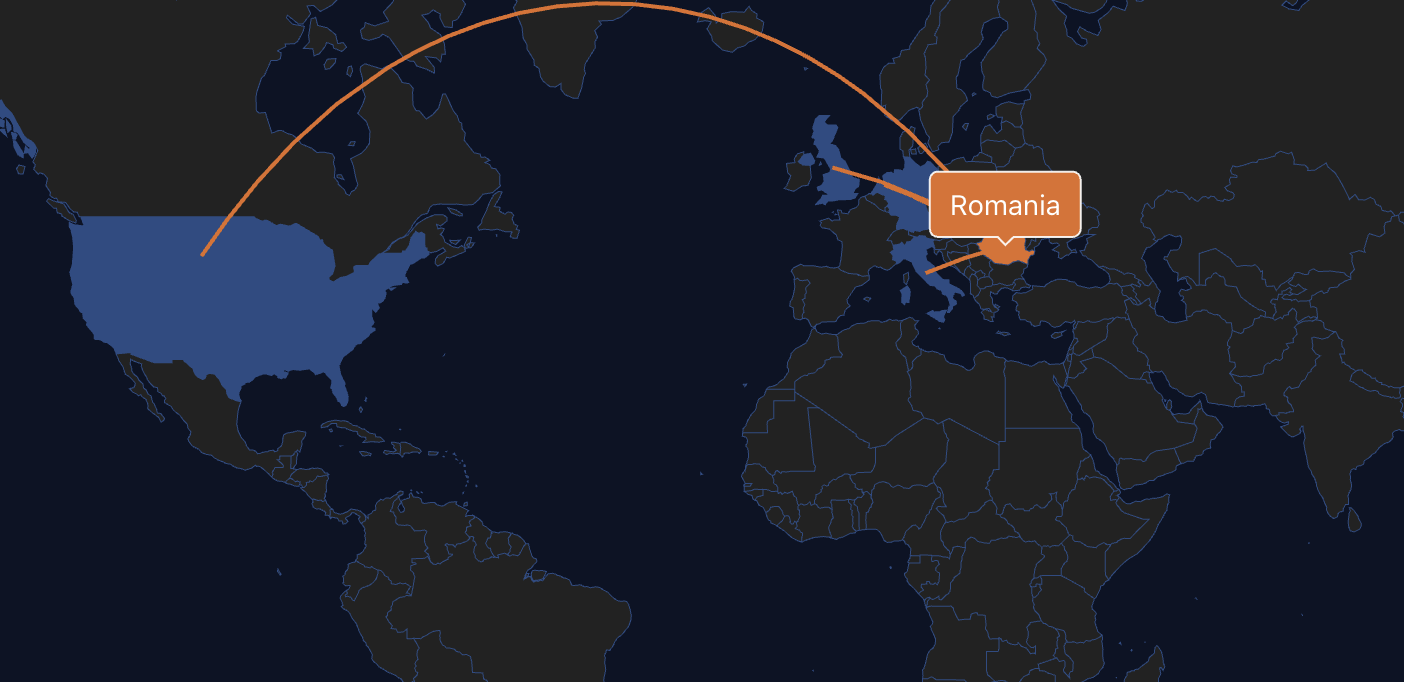

Alliance di Threat Intelligence

Intelligence sulle minacce crowd-sourced che copre IP, domini, URL e malware. Oltre 180 membri dell'alleanza condividono intelligence verificata.

Prevenzione Automatizzata

Sincronizzazione in tempo reale con IPS, XDR, firewall, WAF e router per il blocco automatico delle minacce.

Protezione Mobile e Endpoint

Applicazione VPN locale con self-routing che protegge i dispositivi dal traffico malevolo in entrata e in uscita.

VPN Aziendale e DNS

VPN dedicata all'ambiente di lavoro e servizi DNS sicuri alimentati dall'alliance threat intelligence.

Sicurezza AI Gateway

Firewall specializzato per i servizi AI pubblici che previene la fuga di dati consentendo un utilizzo sicuro dell'IA.

Sicurezza Offensiva

DAST completo, scansione del dark web e penetration testing per validare la postura difensiva.

Perché OneFirewall

Membro Orgoglioso della Cyber Threat Alliance dal 2020

Condividendo intelligence verificata globalmente per rafforzare la difesa cyber collettiva.

Scopri di Più sulla Nostra Membership →

La Cyber Threat Alliance (CTA) lavora per migliorare la cybersecurity del nostro ecosistema digitale globale, abilitando la condivisione di informazioni sulle minacce cyber in quasi tempo reale e di alta qualità tra aziende e organizzazioni nel campo della cybersecurity. cyberthreatalliance.org →

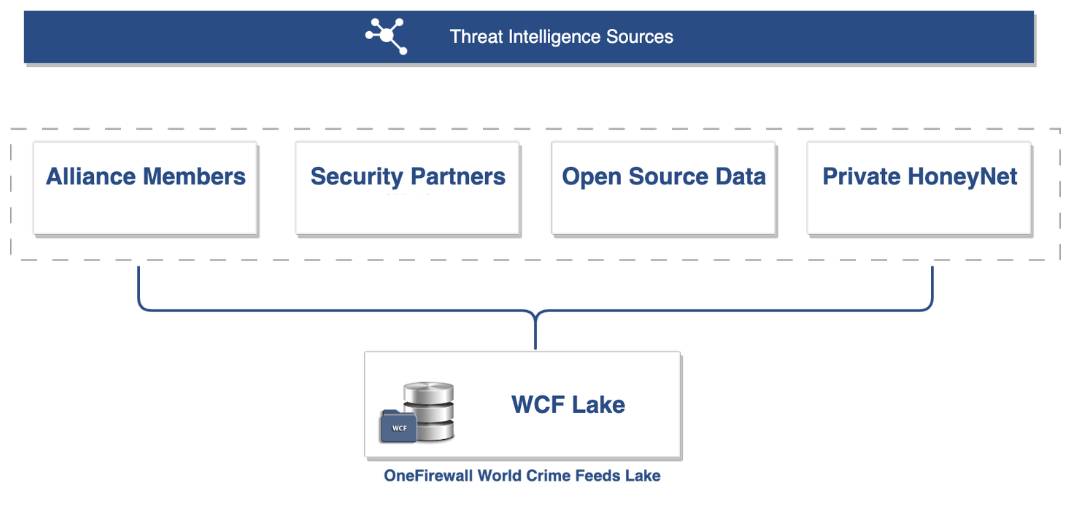

Architettura

Ingestione dell'Intelligence

Validazione delle Minacce

Livello di Arricchimento

Motore di Distribuzione

Sincronizzazione IPS

Prevenzione in Tempo Reale

Honeynet

DeceptionGrid è la honeynet globale di OneFirewall: honeypot ad alta fedeltà, distribuiti geograficamente, progettati per attrarre gli attaccanti e convertire la loro attività in intelligence sulle minacce actionable.

Ogni nodo simula ambienti credibili (servizi, banner e comportamenti) per attirare scansioni e sonde mirate, registrare sessioni e traffico, ed estrarre IOC, TTP e impronte digitali degli attaccanti che arricchiscono il Data Lake di Threat Intelligence di OneFirewall.

🛰️ Rete di Honeypot Distribuita

Nodi distribuiti strategicamente nelle regioni per massimizzare la visibilità sulle attività avversarie reali e i pattern di minacce emergenti.

🎭 Servizi Esca ad Alta Fedeltà

I nodi espongono servizi realistici (accesso remoto, web/API, IoT/OT, database, cloud/DevOps) per attrarre diversi profili di attaccanti.

📼 Telemetria Completa

Registrazione di sessioni, cattura di pacchetti e logging in tempo reale per osservare intenti, strumenti e tecniche—poi correlati su scala.

⚡ Intelligence → Difesa

I risultati vengono convertiti in IOC/TTP e reinseriti nella piattaforma di OneFirewall per rafforzare la prevenzione e ridurre la superficie d'attacco.

Cosa viene simulato su ogni nodo

🔐 Rete e Accesso Remoto

- SSH (22), Telnet (23)

- RDP (3389)

- VPN Gateway (es. OpenVPN/IPsec)

🌐 Web e API

- HTTP/HTTPS (80/443)

- REST API (porte personalizzate)

- Endpoint WebSocket

🏭 Protocolli IoT e OT

- Modbus (502), MQTT (1883)

- UPnP/SSDP

- BACnet (47808), Zigbee (simulato)

🧱 Dati, File e Database

- FTP/SFTP, SMB/CIFS (445), NFS (2049)

- ElasticSearch (9200)

- MySQL, PostgreSQL, MongoDB, Redis, Cassandra

☁️ DevOps e Cloud

- Docker API (2375)

- Kubernetes API/Kubelet (10250)

- Jenkins (8080), GitLab (8929)

📨 Autenticazione, Email e Messaggistica

- SMTP (25), IMAP (143), POP3 (110)

- LDAP/LDAPS (389/636), Kerberos (88)

- Endpoint OAuth/OIDC

Come funziona

Attira e Coinvolgi

- I nodi rispondono alle scansioni e alle sonde con banner di servizio e comportamenti realistici.

Registra e Analizza

- L'attività viene registrata, arricchita e correlata in tempo reale.

Estrai Intelligence

- Il comportamento viene convertito in IOC, TTP e impronte digitali degli attaccanti.

Alimenta la Difesa

- I dati sulle minacce vengono condivisi nella piattaforma di OneFirewall per rafforzare la prevenzione.